Tabla de contenidos

El iPhone no es tan susceptible a los virus como un PC o Mac, pero IOS software malicioso hace existir. Esto es lo que protege su iPhone de los virus y cómo puede evitar otros tipos de malware y amenazas en su iPhone o iPad.

¿Qué protege los iPhones y iPads de los virus?

El iPhone y el iPad están protegidos contra virus por diseño. Esto se debe a que simplemente no puede instalar software desde cualquier lugar de su iPhone (a menos que lo haga jailbreak ). Hay algunas formas de instalar software en su iPhone, pero la mayoría de las personas solo encuentran una de ellas: la App Store.

La App Store es la tienda seleccionada de Apple. Los desarrolladores deben enviar sus aplicaciones para que sean probadas, revisadas en busca de malware potencial y, efectivamente, se les debe dar un certificado de salud limpio de Apple antes de que estén disponibles. Por lo tanto, debería poder confiar en cualquier aplicación que esté disponible en la App Store en su dispositivo.

Los desarrolladores y las empresas tienen formas de evitar la App Store e instalar sus aplicaciones personalizadas, pero la mayoría de las personas con iPhones y iPads obtienen su software de la App Store.

En iOS, todas las aplicaciones están diseñadas como «espacio aislado». Este término significa que las aplicaciones solo tienen acceso a los recursos que necesitan para su funcionamiento normal. Esto evita que las aplicaciones cambien la configuración, accedan a partes del sistema de archivos que contienen datos confidenciales y otros comportamientos tortuosos.

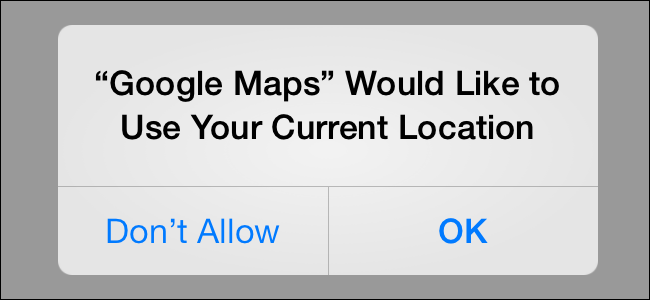

Un sistema de permisos robusto también proporciona un control granular sobre exactamente a qué servicios e información pueden acceder sus aplicaciones. Las aplicaciones deben preguntar antes de poder acceder a su ubicación, contactos, archivos, fotos, cámara u otros recursos.

La multitarea restringida es otra forma en que iOS impide que las aplicaciones potencialmente dañinas causen estragos. La mayoría de las aplicaciones no se ejecutan en segundo plano en iOS, pero cuando hay una, ves una barra (generalmente roja o azul) en la parte superior de la pantalla. Esto significa que las aplicaciones en ejecución no pueden pasar desapercibidas en iOS. A menos que sean la aplicación activa actualmente, pueden hacer muy poco en segundo plano.

¿Tiene curiosidad por conocer las otras formas en que puede instalar software en un iPhone? Las personas que necesitan aplicaciones personalizadas (como el software de punto de venta que se usa en todas las Apple Store) pueden instalar versiones firmadas previamente. Estos requieren una licencia de desarrollador válida, siempre que el perfil de configuración correcto esté instalado en su iPhone.

Si sabe cómo hacerlo, también puede compilar sus propias aplicaciones y enviarlas a su dispositivo con Xcode para probarlas. Las aplicaciones que instala de esta manera caducan porque esta función está destinada a desarrolladores que están probando aplicaciones.

¿Qué pasa con el malware en la App Store?

En octubre de 2019, Apple eliminó 18 aplicaciones de la App Store porque estaban aumentando los ingresos publicitarios al hacer clic en anuncios en segundo plano. Esta no fue la primera vez que se eliminaron aplicaciones de la App Store debido a malware.

Si bien los troyanos y gusanos se relacionan con tipos específicos de malware , el término «malware» también es un término general para las aplicaciones no autorizadas. En el caso del clicker publicitario deshonesto, la aplicación en cuestión probablemente habría reducido la duración de la batería y posiblemente consumido más datos móviles de los que le hubiera gustado.

Aparte de eso, las aplicaciones eran bastante benignas. Este es un buen ejemplo de por qué iOS se considera la plataforma de teléfonos inteligentes más segura. Apple también puede eliminar cualquier aplicación de su dispositivo de forma remota que detecte como malware. Esto puede parecer autoritario, pero la intención es buena.

¿Necesita un antivirus para iPhone?

No necesita una aplicación antivirus para su iPhone, iPad o iPod Touch. A pesar de muchos intentos de comercializar suites de seguridad para iPhone, sería en gran medida inútil . Esto se debe a que Apple simplemente no permite que los virus similares a Windows corran desenfrenados en su plataforma.

El software antivirus tiene que escanear su dispositivo para que funcione y la zona de pruebas de la aplicación lo evita. Una aplicación antivirus no puede verificar los procesos en ejecución, escanear archivos del sistema o mirar otros datos de la aplicación. Las aplicaciones solo tienen acceso a sus propios archivos y a cualquier servicio o dato que haya otorgado permiso, como datos de GPS o acceso a cámaras.

En resumen, los permisos necesarios para que funcione un antivirus harían que iOS sea más vulnerable a los ataques. Los teléfonos y dispositivos Android también utilizan el sandboxing de aplicaciones, pero esa plataforma les da a las aplicaciones mucha más libertad para interactuar entre sí y con diferentes partes del sistema operativo.

Si posee un teléfono Android, definitivamente debería considerar instalar un buen antivirus .

Safari podría ser el punto más débil del iPhone

En agosto de 2019, investigadores del Project Zero de Google revelaron que el malware para iPhone se estaba propagando a través de un puñado de sitios web comprometidos . En total, se descubrieron 14 vulnerabilidades, siete de las cuales afectan a Safari. Dos de ellos permitieron que el malware escapara de la zona de pruebas de la aplicación y obtuviera acceso sin obstáculos a iOS.

Estos sitios web pudieron instalar software espía en los dispositivos afectados y buscar contraseñas y tokens de autenticación almacenados en el llavero de iCloud. También se atacaron mensajes de servicios como iMessage, Skype y WhatsApp, así como el correo electrónico en Gmail, Outlook y Yahoo. Otra información del usuario como el historial de llamadas, la ubicación actual del GPS, fotos, notas y notas de voz también fueron de interés para el malware.

Este software espía devuelve información al servidor una vez por minuto. La información se transmitió sin cifrar, en formato de texto sin formato. El exploit afectó a los usuarios de iOS 10 a 12. Apple resolvió estos exploits con el parche iOS 12.1.4 a principios de febrero de 2018. Se desconoce cuántos dispositivos se vieron afectados.

Este fue un buen exploit de día cero a la antigua . Los ciberdelincuentes se basaron en vulnerabilidades de seguridad no comprobadas en iOS para atacar a sus víctimas. Apple emitió un parche y las vulnerabilidades se han cerrado, pero no antes de que potencialmente miles de dispositivos se vieran afectados. Para eliminar el software espía, solo tenía que actualizar su dispositivo.

Aunque este fue el primer exploit de este tipo en la naturaleza, este descubrimiento cambió lo que muchos pensaban que sabían sobre la seguridad del iPhone. Es una prueba más de que ningún dispositivo es completamente inmune a los ataques de día cero potencialmente dañinos, incluso el iPhone.

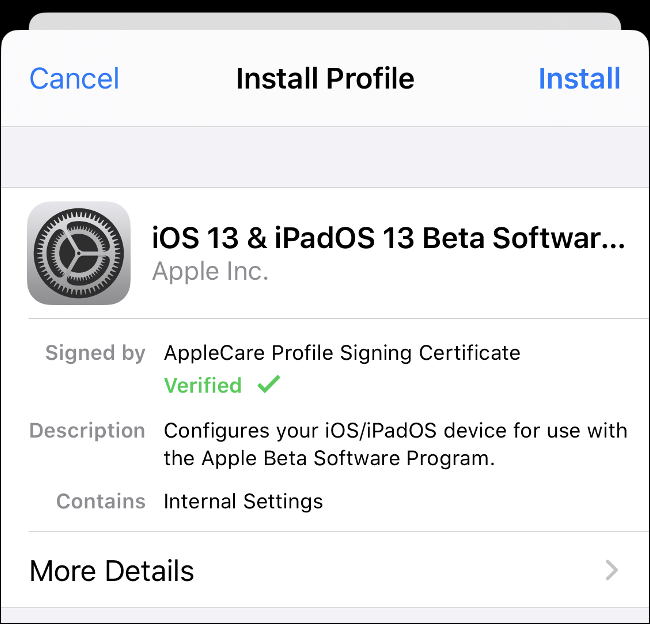

Tenga cuidado con los perfiles de configuración no autorizados

Los perfiles de configuración instalan un archivo “.mobileconfig” que le permite configurar un dispositivo rápidamente. Normalmente, estos contienen configuraciones de red, como credenciales de punto de acceso inalámbrico, configuraciones de proxy e información de inicio de sesión del servidor de correo electrónico. Los departamentos de TI los utilizan para implementar rápidamente configuraciones actualizadas para nuevos empleados o para todo el personal.

Estos archivos se pueden distribuir tanto por correo electrónico como por Internet, lo que significa que presentan una gran oportunidad de uso indebido . Si instala un perfil de alguien en quien no confía, un atacante podría enrutar su tráfico web a una VPN o proxy no autorizado. Luego, podría realizar un ataque de intermediario e intentar espiar sus datos de navegación, incluidas las contraseñas y los nombres de usuario.

Los perfiles de configuración también pueden instalar certificados como los que los usuarios empresariales necesitan para habilitar las instalaciones de aplicaciones personalizadas, por ejemplo, software que no aparece en la App Store. Un uso más siniestro de un certificado podría ser engañar a un objetivo haciéndole creer que está usando un sitio web confiable (como una institución financiera) cuando no lo está.

Si está navegando por la web o leyendo un correo electrónico y una ventana emergente le informa que se está instalando un perfil, rechácelo a menos que lo haya solicitado específicamente.

Para administrar sus perfiles instalados, diríjase a Configuración> General> Perfil. Si no ve la opción «Perfil», no tiene ninguna instalada.

El malware para iPhone existe, pero puede evitarlo

Hay algunas cosas que puede hacer para mantenerse seguro mientras usa su iPhone. La primera es instalar siempre las actualizaciones tan pronto como estén disponibles. La única excepción aquí es para las principales actualizaciones de iOS (por ejemplo, pasar de iOS 12 a iOS 13). Comprensiblemente, es posible que desee esperar una semana más o menos para ver si se informa algún problema de estabilidad o rendimiento. También puede activar las actualizaciones automáticas .

La segunda cosa que puede hacer es evitar hacer clic en enlaces de extraños, particularmente aquellos en sitios web incompletos u ocultos detrás de URL abreviadas. En general, no debe tener miedo de abrir enlaces en iOS, pero los actores deshonestos pueden apuntar a su dispositivo si aparece un exploit sin parches. Este es un buen consejo independientemente del dispositivo que utilice.

«Jailbreak» es la práctica de eliminar las protecciones en los dispositivos Apple, para que pueda instalar aplicaciones desde cualquier lugar. El acceso raíz le permite a usted (o al software de terceros) modificar el funcionamiento del sistema operativo. Debe evitar hacer jailbreak a su dispositivo si desea mantener un alto nivel de seguridad.

El sentido común también te mantiene a salvo. Si una aplicación no parece confiable, no confíe en ella. Muchas aplicaciones fraudulentas intentan engañar a las personas para que realicen compras dentro de la aplicación . Otros han sido sorprendidos solicitando a las personas su ID de Apple y sus credenciales de inicio de sesión. Nunca autorice compras de aplicaciones incompletas y solo escriba sus credenciales de inicio de sesión en la aplicación Configuración.

Independientemente del dispositivo que utilice, siempre debe tener cuidado con los ataques de phishing en la web y en el correo electrónico . Para estas estafas, los actores se hacen pasar por un servicio legítimo para robar su información de inicio de sesión y otras credenciales personales.

Además, tenga cuidado con las técnicas de ingeniería social que utilizan los estafadores por teléfono. Es poco probable que su banco lo llame y le pida que confirme información como su fecha de nacimiento o número de cuenta. Si lo hacen, pídales un número que pueda usar para devolverles la llamada. Luego puede buscar ese número y asegurarse de que sea legítimo.

iOS sigue siendo seguro

A pesar de las vulnerabilidades de Safari, las aplicaciones publicitarias fraudulentas y la falta de un antivirus funcional para iOS, la plataforma sigue gozando de buena reputación desde el punto de vista de la seguridad. Apple incorporó la seguridad a iOS desde sus inicios y ha mejorado gradualmente su sistema de permisos a lo largo de los años, lo que demuestra aún más la misión de la compañía de crear una plataforma privada y segura.

Ninguna plataforma es inmune a las vulnerabilidades, pero eso no significa que deba evitar el uso de esa plataforma por completo. Windows y Android son los dos sistemas operativos más populares del mundo y, como resultado, experimentan más problemas de seguridad que cualquier otro. No le recomendamos que evite esas plataformas; simplemente ejerza un nivel sensato de precaución cuando sea apropiado.

Mientras tanto, ahorre dinero, no necesita desembolsar un antivirus para iOS. Ya tienes todo lo que necesitas para mantenerte seguro.