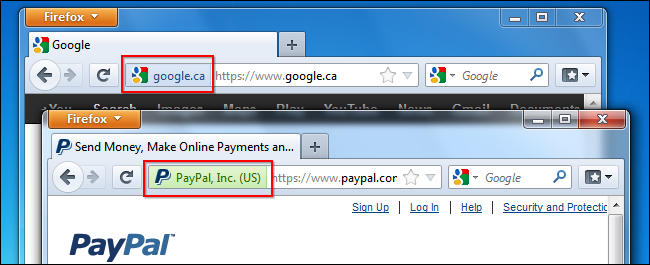

¿Alguna vez ha notado que su navegador a veces muestra el nombre de la organización de un sitio web en un sitio web cifrado? Esta es una señal de que el sitio web tiene un certificado de validación extendido, lo que indica que se ha verificado la identidad del sitio web.

Los certificados EV no proporcionan ningún nivel de cifrado adicional; en cambio, un certificado EV indica que se ha realizado una verificación exhaustiva de la identidad del sitio web. Los certificados SSL estándar proporcionan muy poca verificación de la identidad de un sitio web.

Cómo muestran los navegadores los certificados de validación extendida

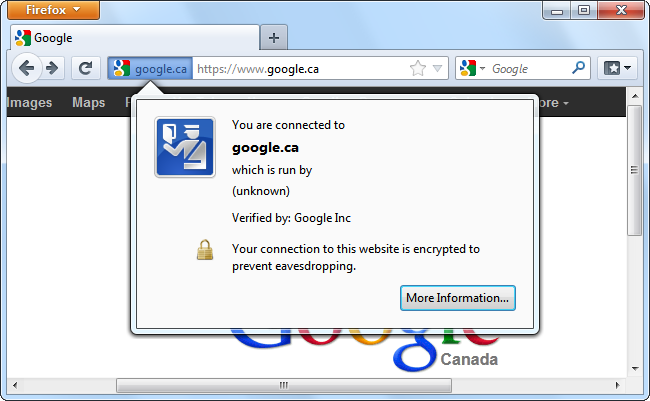

En un sitio web encriptado que no usa un certificado de validación extendido, Firefox dice que el sitio web está «administrado por (desconocido)».

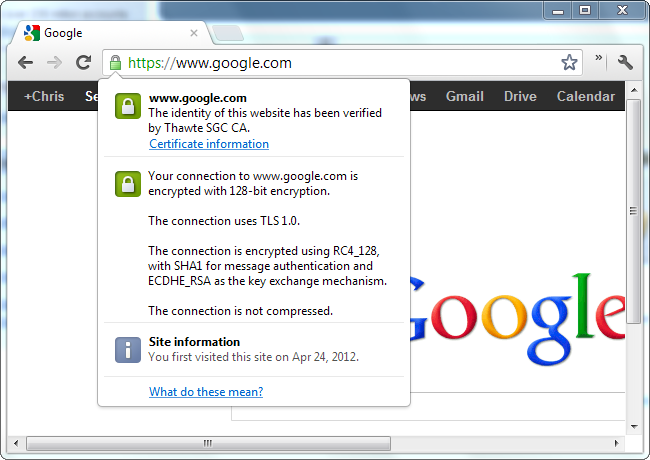

Chrome no muestra nada de manera diferente y dice que la identidad del sitio web fue verificada por la autoridad de certificación que emitió el certificado del sitio web.

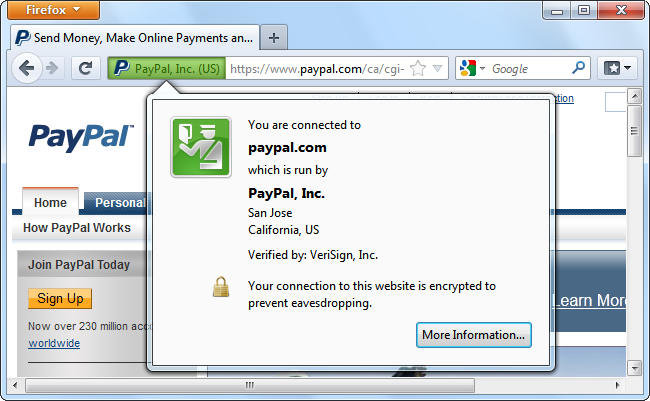

Cuando estás conectado a un sitio web que usa un certificado de validación extendido, Firefox te dice que lo ejecuta una organización específica. Según este cuadro de diálogo, VeriSign ha verificado que estamos conectados al sitio web real de PayPal, que es administrado por PayPal, Inc.

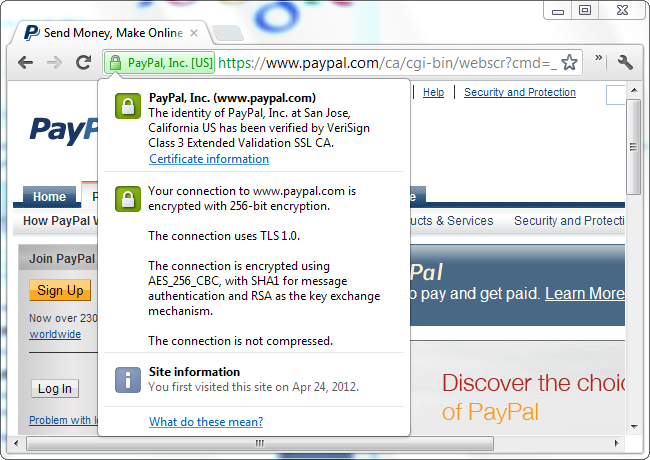

Cuando estás conectado a un sitio que usa un certificado EV en Chrome, el nombre de la organización aparece en tu barra de direcciones. El cuadro de diálogo de información nos dice que VeriSign ha verificado la identidad de PayPal mediante un certificado de validación ampliado.

El problema con los certificados SSL

Hace años, las autoridades de certificación solían verificar la identidad de un sitio web antes de emitir un certificado. La autoridad certificadora verificaría que la empresa que solicita el certificado esté registrada, llamará al número de teléfono y verificará que la empresa sea una operación legítima que coincida con el sitio web.

Finalmente, las autoridades de certificación comenzaron a ofrecer certificados «solo de dominio». Estos eran más baratos, ya que era menos trabajo para la autoridad de certificación verificar rápidamente que el solicitante poseía un dominio específico (sitio web).

Los phishers finalmente comenzaron a aprovechar esto. Un phisher podría registrar el dominio paypall.com y comprar un certificado de dominio exclusivo. Cuando un usuario se conectaba a paypall.com, el navegador del usuario mostraba el icono de candado estándar, proporcionando una falsa sensación de seguridad. Los navegadores no mostraban la diferencia entre un certificado de dominio exclusivo y un certificado que implicaba una verificación más exhaustiva de la identidad del sitio web.

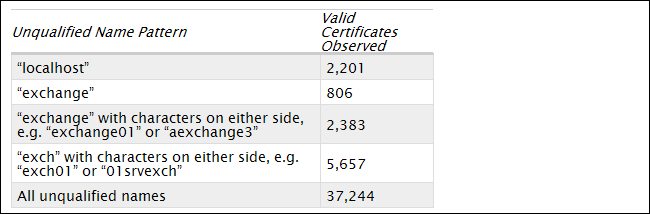

La confianza del público en las autoridades de certificación para verificar los sitios web ha disminuido; este es solo un ejemplo de las autoridades de certificación que no cumplen con la debida diligencia. En 2011, Electronic Frontier Foundation descubrió que las autoridades de certificación habían emitido más de 2000 certificados para “localhost”, un nombre que siempre se refiere a su computadora actual. ( Fuente ) En las manos equivocadas, dicho certificado podría facilitar los ataques de intermediario.

En qué se diferencian los certificados de validación extendida

Un certificado EV indica que una autoridad certificadora ha verificado que el sitio web está dirigido por una organización específica. Por ejemplo, si un phisher intentó obtener un certificado EV para paypall.com, la solicitud sería rechazada.

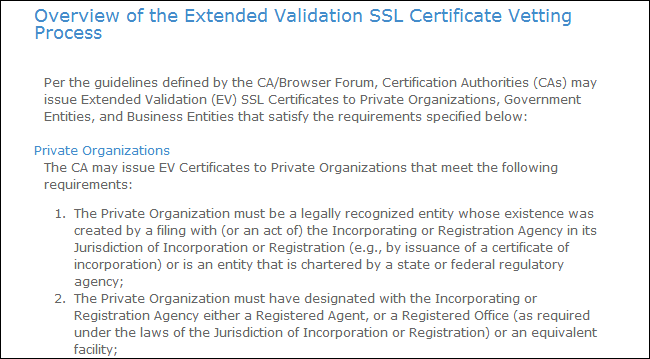

A diferencia de los certificados SSL estándar, solo las autoridades de certificación que pasan una auditoría independiente pueden emitir certificados EV. La Autoridad de Certificación / Foro de Navegadores (CA / Foro de Navegadores), una organización voluntaria de autoridades de certificación y proveedores de navegadores como Mozilla, Google, Apple y Microsoft, emite pautas estrictas que todas las autoridades de certificación que emiten certificados de validación extendida deben seguir. Idealmente, esto evita que las autoridades de certificación se involucren en otra «carrera hacia el fondo», donde utilizan prácticas de verificación laxas para ofrecer certificados más baratos.

En resumen, las directrices exigen que las autoridades de certificación verifiquen que la organización que solicita el certificado esté registrada oficialmente, que sea propietaria del dominio en cuestión y que la persona que solicita el certificado esté actuando en nombre de la organización. Esto implica verificar los registros gubernamentales, contactar al propietario del dominio y contactar a la organización para verificar que la persona que solicita el certificado trabaja para la organización.

Por el contrario, la verificación de un certificado de dominio solo puede implicar solo un vistazo a los registros whois del dominio para verificar que el registrante está utilizando la misma información. La emisión de certificados para dominios como «localhost» implica que algunas autoridades de certificación ni siquiera están haciendo tanta verificación. Los certificados EV son, fundamentalmente, un intento de restaurar la confianza pública en las autoridades de certificación y restaurar su papel de guardianes contra los impostores.