Tabla de contenidos

El golpe de puerto es una forma de proteger un servidor cerrando los puertos del firewall, incluso aquellos que usted sabe que serán utilizados. Esos puertos se abren a pedido si, y solo si, la solicitud de conexión proporciona el golpe secreto.

Port Knocking es un «golpe secreto»

En la década de 1920, cuando la prohibición estaba en pleno apogeo, si querías entrar en un bar clandestino, tenías que conocer el golpe secreto y tocarlo correctamente para entrar.

El golpe de puerto es un equivalente moderno. Si desea que las personas tengan acceso a los servicios en su computadora, pero no desea abrir su firewall a Internet, puede usar la llamada de puertos. Le permite cerrar los puertos en su firewall que permiten conexiones entrantes y hacer que se abran automáticamente cuando se realiza un patrón preestablecido de intentos de conexión. La secuencia de intentos de conexión actúa como un golpe secreto. Otro golpe secreto cierra el puerto.

La llamada de puertos es una novedad, pero es importante saber que es un ejemplo de seguridad a través de la oscuridad, y ese concepto es fundamentalmente defectuoso. El secreto de cómo acceder a un sistema es seguro porque solo los miembros de un grupo específico lo conocen. Pero una vez que se revela ese secreto, ya sea porque se revela, se observa, se adivina o se resuelve, su seguridad es nula. Es mejor proteger su servidor de otras formas más sólidas, como requerir inicios de sesión basados en claves para un servidor SSH .

Los enfoques más sólidos de la ciberseguridad son de múltiples capas, por lo que quizás la llamada de puertos debería ser una de esas capas. Cuantas más capas, mejor, ¿verdad? Sin embargo, se podría argumentar que el golpe de puerto no agrega mucho (si acaso) a un sistema seguro y debidamente reforzado.

La ciberseguridad es un tema vasto y complicado, pero no debe usar la llamada de puertos como su única forma de defensa.

Instalación de knockd

Para demostrar el golpe de puerto, lo usaremos para controlar el puerto 22, que es el puerto SSH. Usaremos una herramienta llamada knockd . Úselo apt-getpara instalar este paquete en su sistema si usa Ubuntu u otra distribución basada en Debian. En otras distribuciones de Linux, utilice la herramienta de administración de paquetes de su distribución de Linux.

Escriba lo siguiente:

sudo apt-get install knockd

Probablemente ya tenga el firewall de iptables instalado en su sistema, pero es posible que deba instalar el iptables-persistentpaquete. Maneja la carga automática de iptablereglas guardadas .

Escriba lo siguiente para instalarlo:

sudo apt-get install iptables-persistent

Cuando aparezca la pantalla de configuración de IPV4, presione la barra espaciadora para aceptar la opción «Sí».

Presione la barra espaciadora nuevamente en la pantalla de configuración de IPv6 para aceptar la opción “Sí” y continuar.

El siguiente comando le dice iptablesque permita que continúen las conexiones establecidas y en curso. Ahora emitiremos otro comando para cerrar el puerto SSH.

Si alguien está conectado por SSH cuando emitimos este comando, no queremos que se corte:

sudo iptables -A INPUT -m conntrack --ctstate ESTABLECIDO, RELACIONADO -j ACEPTAR

Este comando agrega una regla al firewall, que dice:

- -A : agregue la regla a la tabla de reglas del firewall. Es decir, agréguelo al final.

- ENTRADA : Esta es una regla sobre conexiones entrantes.

- -m conntrack : las reglas de firewall actúan sobre el tráfico de red (paquetes) que coinciden con los criterios de la regla. El

-mparámetro haceiptablesque se utilicen módulos de coincidencia de paquetes adicionales; en este caso, el llamadoconntrackfunciona con las capacidades de seguimiento de conexión de red del kernel. - –Cstate ESTABLECIDO, RELACIONADO : Especifica el tipo de conexión al que se aplicará la regla, es decir, conexiones ESTABLECIDAS y RELACIONADAS. Una conexión establecida es aquella que ya está en progreso. Una conexión relacionada es aquella que se realiza debido a una acción de una conexión establecida. Quizás alguien que esté conectado quiera descargar un archivo; eso podría suceder a través de una nueva conexión iniciada por el host.

- -j ACEPTAR : si el tráfico coincide con la regla, salte al destino ACEPTAR en el cortafuegos. En otras palabras, el tráfico se acepta y se permite pasar a través del firewall.

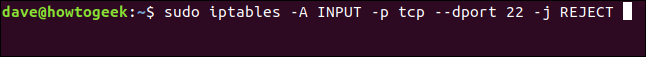

Ahora podemos emitir el comando para cerrar el puerto:

sudo iptables -A INPUT -p tcp --dport 22 -j RECHAZAR

Este comando agrega una regla al firewall, que dice:

- -A : Agregue la regla a la tabla de reglas del firewall, es decir, agréguela al final.

- INPUT : esta regla se refiere a las conexiones entrantes.

- -p tcp : esta regla se aplica al tráfico que utiliza el Protocolo de control de transmisión.

- –Dport 22 : esta regla se aplica específicamente al tráfico TCP que tiene como destino el puerto 22 (el puerto SSH).

- -j RECHAZAR : Si el tráfico coincide con la regla, salte al objetivo RECHAZAR en el cortafuegos. Entonces, si se rechaza el tráfico, no se permite a través del firewall.

Debemos iniciar el netfilter-persistentdemonio. Podemos hacerlo con este comando:

sudo systemctl start netfilter-persistent

Queremos netfilter-persistent pasar por un ciclo de guardar y recargar, por lo que carga y controla las iptablereglas.

Escriba los siguientes comandos:

sudo netfilter-persistent save

sudo netfilter-persistent reload

Ahora ha instalado las utilidades y el puerto SSH está cerrado (con suerte, sin terminar la conexión de nadie). Ahora es el momento de configurar el golpe secreto.

Configurando knockd

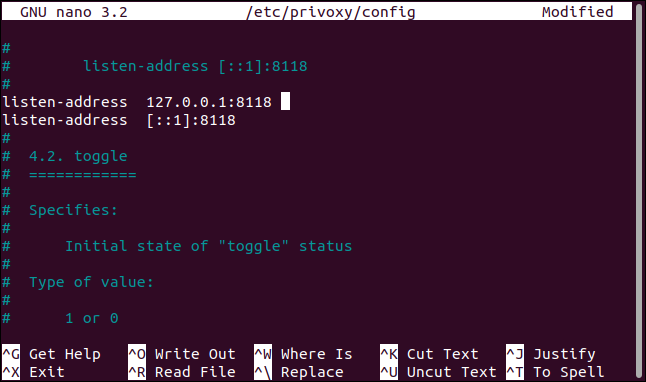

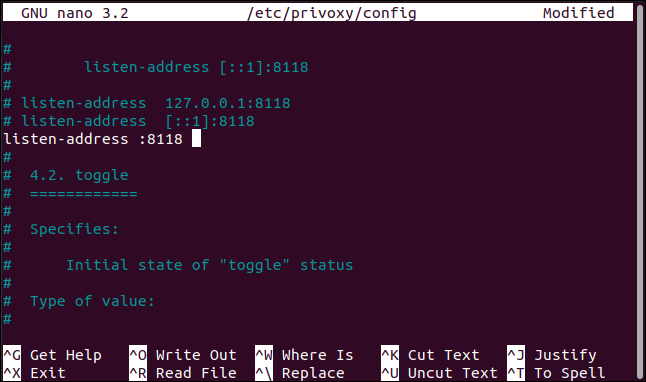

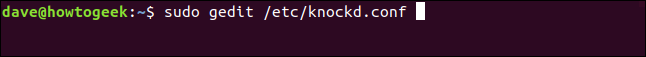

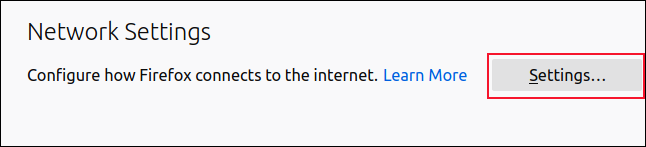

Hay dos archivos que edita para configurar knockd. El primero es el siguiente knockdarchivo de configuración:

sudo gedit /etc/knockd.conf

El gediteditor se abre con el knockd archivo de configuración cargado.

Editaremos este archivo para satisfacer nuestras necesidades. Las secciones que nos interesan son «openSSH» y «closeSSH». Las siguientes cuatro entradas están en cada sección:

- secuencia : La secuencia de puertos que alguien debe acceder para abrir o cerrar el puerto 22. Los puertos predeterminados son 7000, 8000 y 9000 para abrirlo y 9000, 8000 y 7000 para cerrarlo. Puede cambiarlos o agregar más puertos a la lista. Para nuestros propósitos, nos quedaremos con los valores predeterminados.

- seq_timeout : el período de tiempo dentro del cual alguien tiene que acceder a los puertos para activar su apertura o cierre.

- comando : El comando enviado al

iptablesfirewall cuando se activa la acción de abrir o cerrar. Estos comandos agregan una regla al firewall (para abrir el puerto) o la eliminan (para cerrar el puerto). - tcpflags : el tipo de paquete que cada puerto debe recibir en la secuencia secreta. Un paquete SYN (sincronizar) es el primero en una solicitud de conexión TCP , denominado protocolo de enlace de tres vías .

La sección «openSSH» puede leerse como «se debe realizar una solicitud de conexión TCP a los puertos 7000, 8000 y 9000, en ese orden y dentro de los 5 segundos, para que el comando para abrir el puerto 22 se envíe al firewall».

La sección «closeSSH» se puede leer como «se debe realizar una solicitud de conexión TCP a los puertos 9000, 8000 y 7000, en ese orden y en 5 segundos, para que el comando para cerrar el puerto 22 se envíe al firewall».

Las reglas del cortafuegos

Las entradas de «comando» en las secciones openSSH y closeSSH siguen siendo las mismas, excepto por un parámetro. Así es como se componen:

- -A : agregue la regla al final de la lista de reglas de firewall (para el comando openSSH).

- -D : Elimina el comando de la lista de reglas de firewall (para el comando closeSSH).

- ENTRADA : Esta regla se refiere al tráfico de red entrante.

- -s% IP% : la dirección IP del dispositivo que solicita una conexión.

- -p : protocolo de red; en este caso, es TCP.

- –Dport : el puerto de destino; en nuestro ejemplo, es el puerto 22.

- -j ACEPTAR : Salta al destino de aceptación dentro del firewall. En otras palabras, deje que el paquete pase por el resto de las reglas sin actuar en consecuencia.

Las ediciones del archivo de configuración knockd

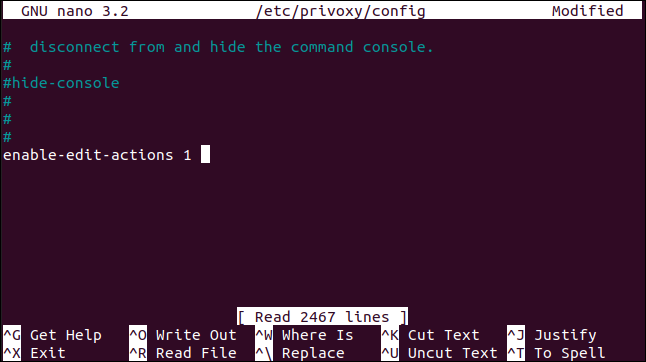

Las ediciones que haremos en el archivo están resaltadas en rojo a continuación:

Extendemos el «seq_timeout» a 15 segundos. Esto es generoso, pero si alguien dispara manualmente solicitudes de conexión, es posible que necesite tanto tiempo.

En la sección «openSSH», cambiamos la -Aopción (agregar) en el comando a -I(insertar). Este comando inserta una nueva regla de firewall en la parte superior de la lista de reglas de firewall. Si deja la -Aopción, agrega la lista de reglas de firewall y la coloca al final .

El tráfico entrante se prueba con cada regla de firewall en la lista de arriba hacia abajo. Ya tenemos una regla que cierra el puerto 22. Por lo tanto, si el tráfico entrante se prueba con esa regla antes de ver la regla que permite el tráfico, la conexión se rechaza; si ve esta nueva regla primero, se permite la conexión.

El comando cerrar elimina la regla agregada por openSSH de las reglas de firewall. El tráfico SSH se maneja una vez más mediante la regla preexistente de “puerto 22 cerrado”.

Después de realizar estas ediciones, guarde el archivo de configuración.

Las ediciones del archivo de control knockd

El knockdarchivo de control es mucho más sencillo. Sin embargo, antes de sumergirnos y editar eso, necesitamos saber el nombre interno de nuestra conexión de red; para encontrarlo, escriba este comando:

dirección ip

La conexión que utiliza esta máquina para investigar este artículo se llama enp0s3. Anote el nombre de su conexión.

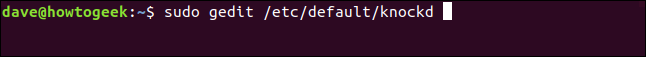

El siguiente comando edita el knockdarchivo de control:

sudo gedit / etc / default / knockd

Aquí está el knockdarchivo en formato gedit.

Las pocas ediciones que debemos realizar están resaltadas en rojo:

Cambiamos la entrada «START_KNOCKD =» de 0 a 1.

También hemos eliminado el hash #desde el principio de la “KNOCKD_OPTS =” entrada, y se sustituye “eth1” con el nombre de nuestra conexión a la red, enp0s3. Por supuesto, si su conexión de red es eth1, no la cambiará.

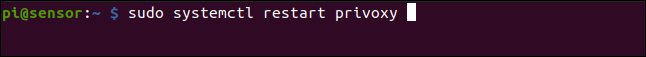

La prueba está en el pudín

Es hora de ver si funciona. Iniciaremos el knockddemonio con este comando:

sudo systemctrl start knockd

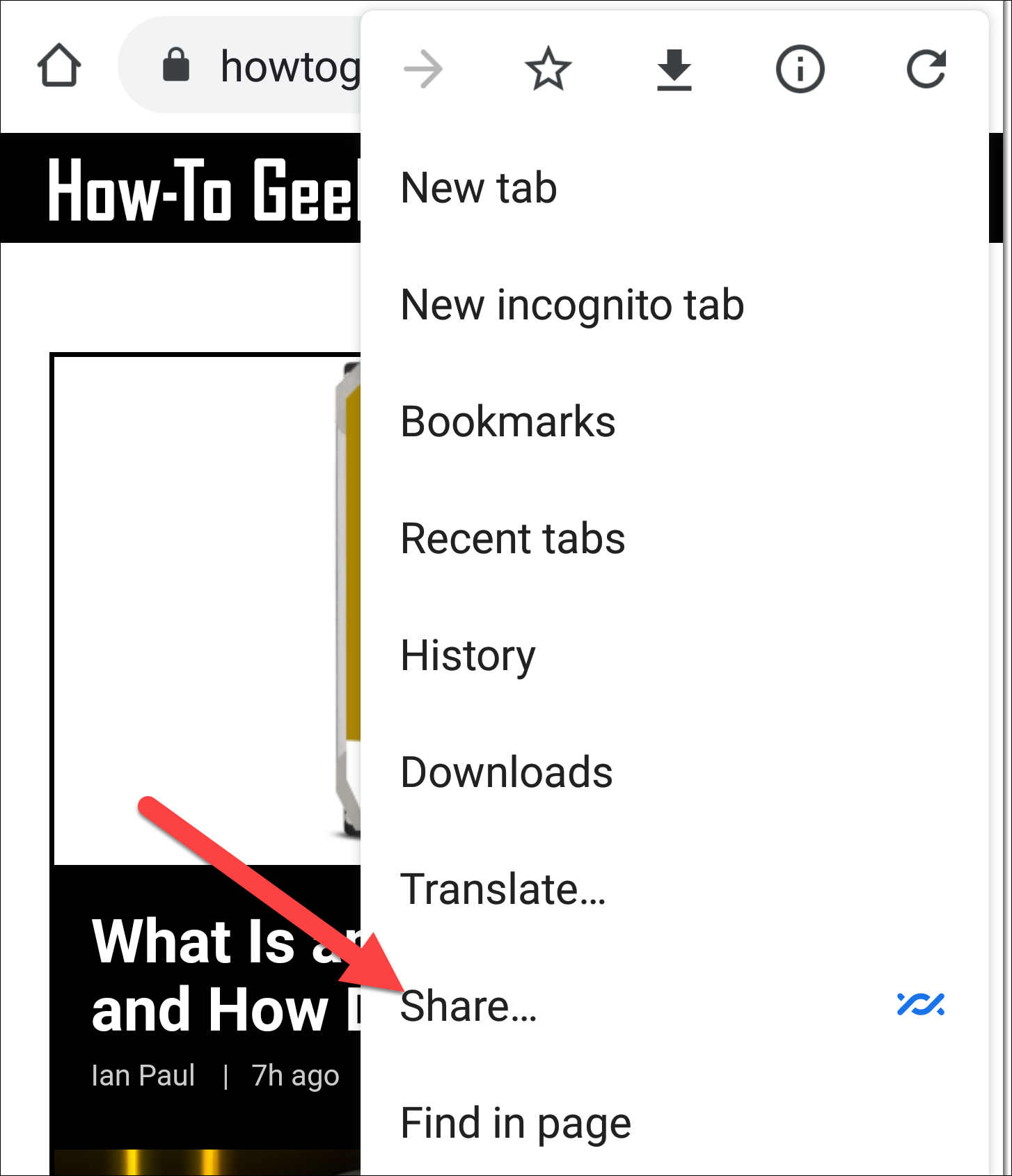

Ahora, saltaremos a otra máquina e intentaremos conectarnos. También instalamos la knockdherramienta en esa computadora, no porque queramos configurar el puerto, sino porque el knockdpaquete proporciona otra herramienta llamada knock. Usaremos esta máquina para disparar en nuestra secuencia secreta y llamar por nosotros.

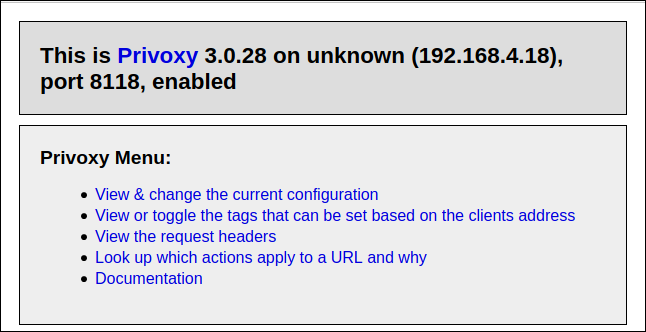

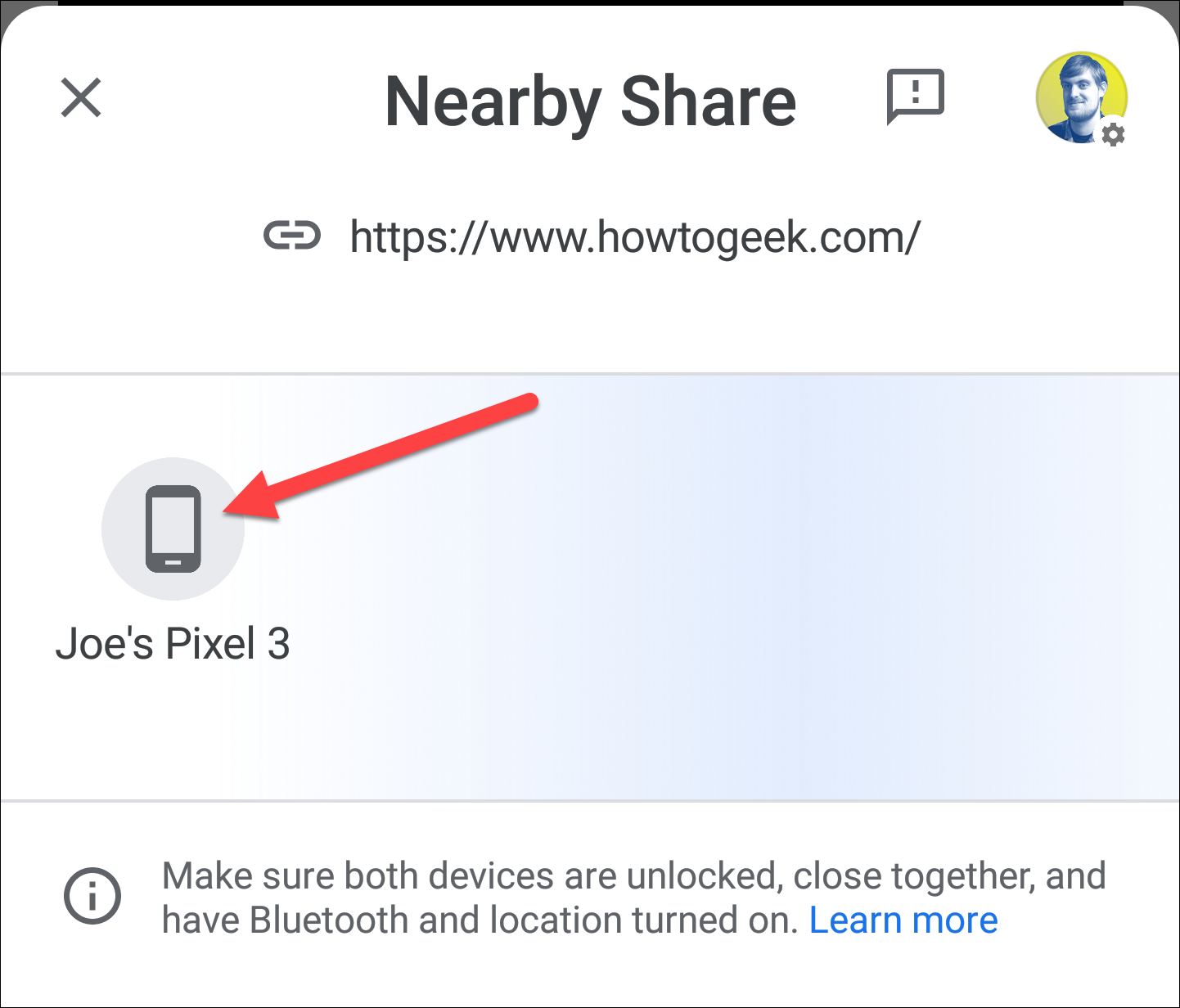

Utilice el siguiente comando para enviar su secuencia secreta de solicitudes de conexión a los puertos en la computadora host que golpea el puerto con la dirección IP 192.168.4.24:

golpe 192.168.4.24 7000 8000 9000 -d 500

Esto le dice knockque apunte a la computadora a la dirección IP 192.168.4.24 y active una solicitud de conexión a los puertos 7000, 8000 y 9000, a su vez, con un -d(retraso) de 500 milisegundos entre ellos.

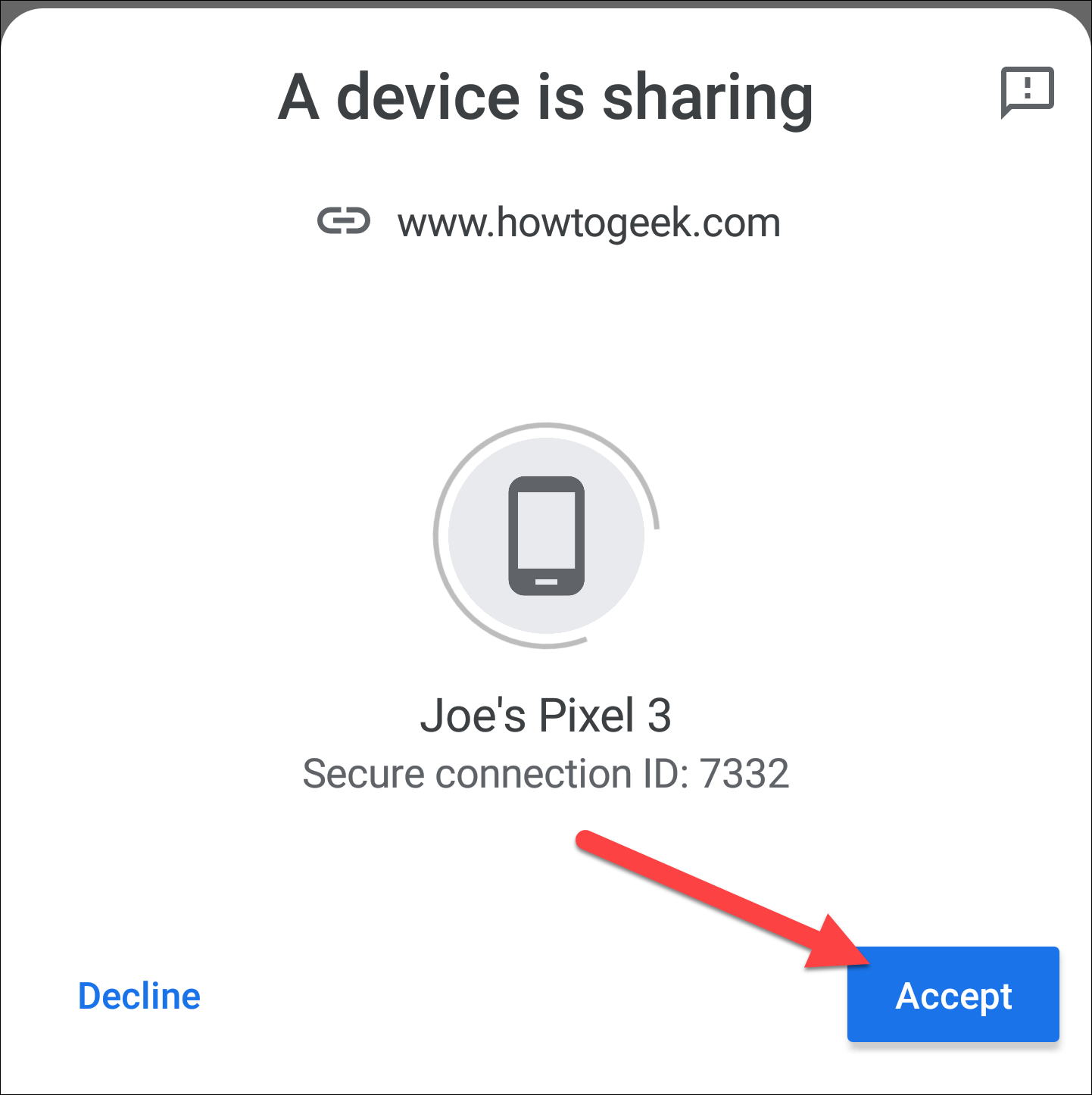

Un usuario llamado «dave» luego realiza una solicitud SSH a 192.168.4.24:

ssh [email protected]

Su conexión es aceptada, ingresa su contraseña y comienza su sesión remota. Su símbolo del sistema cambia de dave@nostromoa dave@howtogeek. Para cerrar sesión en la computadora remota, escribe:

salida

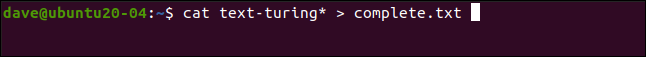

Su símbolo del sistema vuelve a su computadora local. Usa knockuna vez más, y esta vez, apunta a los puertos en orden inverso para cerrar el puerto SSH en la computadora remota.

golpe 192.168.4.24 9000 8000 7000 -d 500

Es cierto que esta no fue una sesión remota particularmente fructífera, pero demuestra la apertura y el cierre del puerto a través de golpes de puerto y cabe en una sola captura de pantalla.

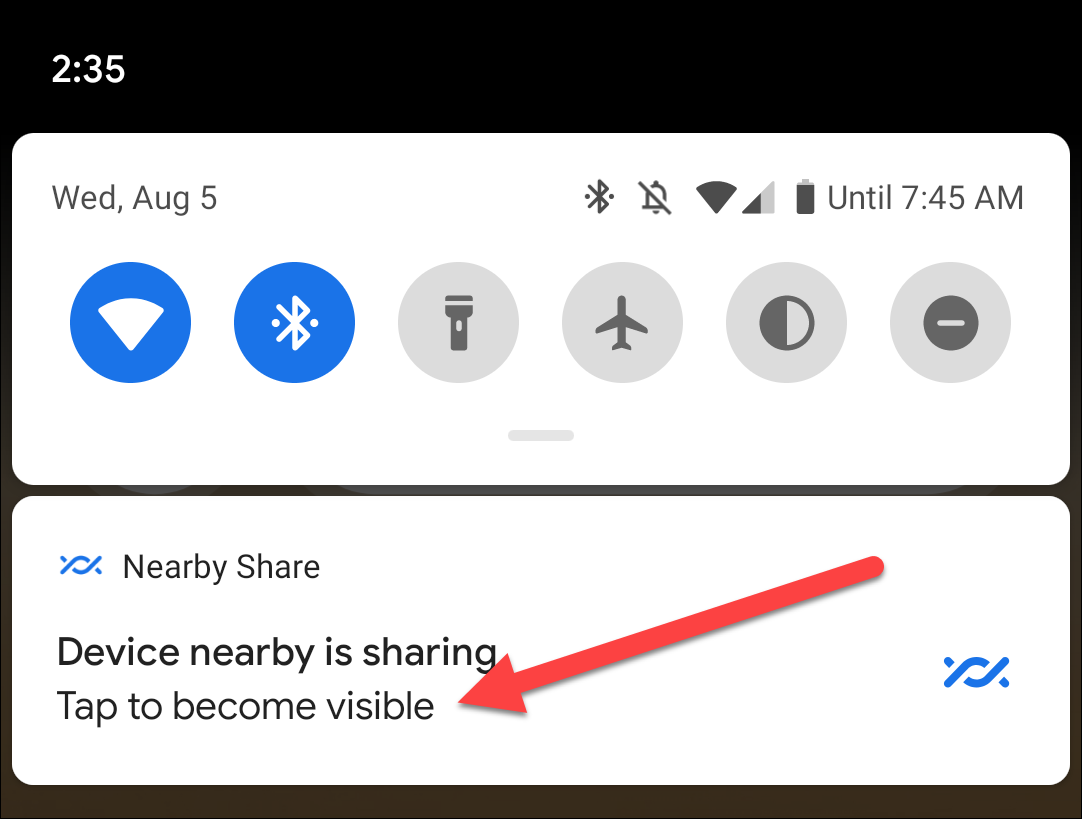

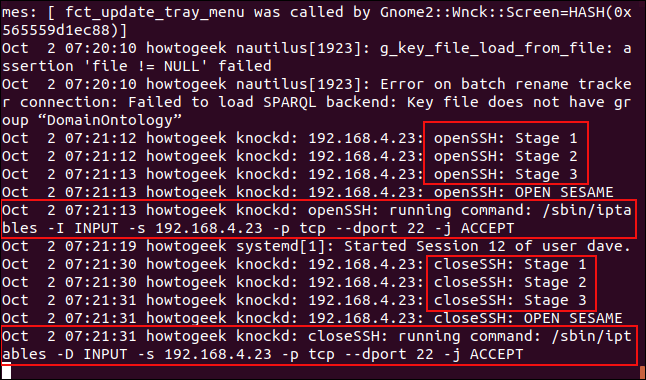

Entonces, ¿cómo se ve esto desde el otro lado? El administrador del sistema en el host de golpe de puerto utiliza el siguiente comando para ver las nuevas entradas que llegan al registro del sistema:

tail -f / var / log / syslog

- Verá tres entradas openSSH. Estos se generan a medida que la utilidad de golpe remoto apunta a cada puerto.

- Cuando se cumplen las tres etapas de la secuencia de activación, se registra una entrada que dice » OPEN SESAME «

- Se

iptablesenvía el comando para insertar la regla en la lista de reglas. Permite el acceso a través de SSH en el puerto 22 desde la dirección IP específica de la PC que dio el golpe secreto correcto (192.168.4.23). - El usuario «dave» se conecta solo durante unos segundos y luego se desconecta.

- Verá tres entradas closeSSH. Estos se generan a medida que la utilidad de activación remota apunta a cada puerto; le indica al host de activación de puertos que cierre el puerto 22.

- Después de que se activan las tres etapas, obtenemos el mensaje «ABRIR SÉSAMO» nuevamente. El comando se envía al firewall para eliminar la regla. (¿Por qué no «CERRAR SÉSAMO» cuando está cerrando el puerto? ¿Quién sabe?)

Ahora, la única regla en la iptableslista de reglas con respecto al puerto 22 es la que escribimos al principio para cerrar ese puerto. Entonces, el puerto 22 ahora está cerrado nuevamente.

Golpéalo en la cabeza

Ese es el truco de salón de los golpes de puerto. Trátelo como una distracción y no lo haga en el mundo real. O, si debe hacerlo, no confíe en él como su única forma de seguridad.