Tabla de contenidos

El sudo comando le permite ejecutar comandos en Linux como si fuera otra persona, como root. sudo también le permite controlar quién puede acceder a las root'scapacidades, con granularidad. Otorgue a los usuarios acceso completo o permítales usar un pequeño subconjunto de comandos. Te mostramos cómo.

Permisos sudo y root

Todos hemos escuchado (la simplificación excesiva) que todo en Linux es un archivo. En realidad, prácticamente todo en el sistema operativo, desde procesos, archivos, directorios, sockets y tuberías, se comunican con el kernel a través de un descriptor de archivos. Entonces, aunque todo no es un archivo, la mayoría de los objetos del sistema operativo se manejan como si lo fueran. Siempre que sea posible, el diseño de sistemas operativos Linux y tipo Unix se adhiere a este principio.

El concepto de «todo es un archivo» tiene un gran alcance en Linux. Es fácil ver entonces cómo los permisos de archivos en Linux se convirtieron en uno de los pilares de los privilegios y derechos de los usuarios . Si posee un archivo o directorio (un tipo especial de archivo), puede hacer lo que quiera con él, incluso editarlo, renombrarlo, moverlo y eliminarlo. También puede establecer los permisos en el archivo para que otros usuarios o grupos de usuarios puedan leer, modificar o ejecutar el archivo. Todos se rigen por estos permisos.

Todo el que sea, aparte del superusuario, conocido como root. La rootcuenta es una cuenta con privilegios especiales. No está sujeto a los permisos de ninguno de los objetos del sistema operativo. El usuario root puede hacer cualquier cosa y, prácticamente, en cualquier momento.

Por supuesto, cualquier persona con acceso a root'scontraseña puede hacer lo mismo. Podrían causar estragos de forma maliciosa o accidental. De hecho, el rootusuario también puede causar estragos si comete un error. Nadie es infalible. Es algo peligroso.

Es por eso que ahora se considera una buena práctica no iniciar sesión en rootabsoluto. Inicie sesión con una cuenta de usuario normal y utilícela sudopara elevar sus privilegios durante el breve período que los necesite. A menudo, eso es solo para emitir un solo comando.

La lista de sudoers

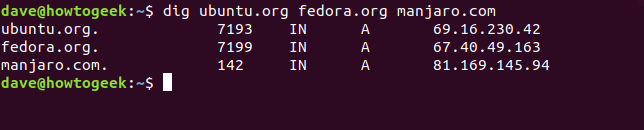

sudoya estaba instalado en las computadoras Ubuntu 18.04.3, Manjaro 18.1.0 y Fedora 31 utilizadas para investigar este artículo. Esto no es una sorpresa. sudoha existido desde principios de la década de 1980 y se ha convertido en el medio estándar de operación de superusuario para casi todas las distribuciones.

Cuando instala una distribución moderna, el usuario que crea durante la instalación se agrega a una lista de usuarios llamados sudoers . Estos son los usuarios que pueden usar el sudocomando. Debido a que tiene sudopoderes, puede usarlos para agregar otros usuarios a la lista de sudoers.

Por supuesto, es imprudente entregar el estado de superusuario completo a voluntad o a cualquiera que tenga solo una necesidad parcial o específica. La lista de sudoers le permite especificar con qué comandos pueden utilizar los distintos usuarios sudo. De esa manera, no les da las llaves del reino, pero aún pueden lograr lo que necesitan hacer.

Ejecución de un comando como otro usuario

Originalmente, se llamaba “superusuario hacer”, porque podía hacer cosas como superusuario. Su alcance se ha ampliado ahora y puede usarlo sudopara ejecutar un comando como si fuera cualquier usuario. Se le ha cambiado el nombre para reflejar esa nueva funcionalidad. Ahora se denomina «usuario sustituto».

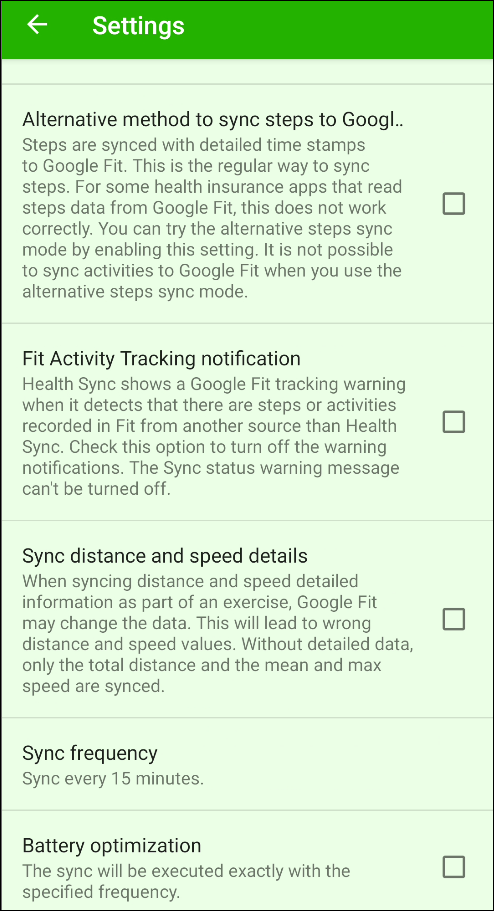

Para usar sudopara ejecutar un comando como otro usuario, necesitamos usar la -uopción (usuario). Aquí, vamos a ejecutar el comando whoami como usuario mary. Si usa el sudocomando sin la -uopción, ejecutará el comando como root.

Y, por supuesto, debido a que está utilizando, sudose le pedirá su contraseña.

sudo -u mary whoami

La respuesta de whoaminos dice que la cuenta de usuario que ejecuta el comando es mary.

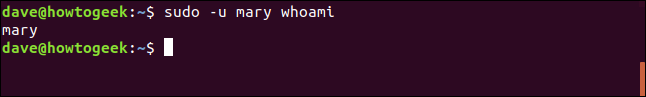

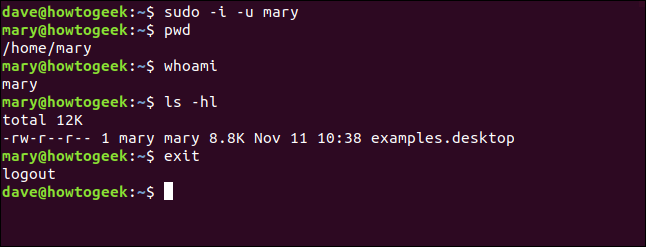

Puede utilizar el sudocomando para iniciar sesión como otro usuario sin conocer su contraseña. Se le pedirá su propia contraseña. Necesitamos usar la -iopción (iniciar sesión).

sudo -i -u mary

pwd

quién soy

ls -hl

salida

Estás conectado como mary. Los archivos «.bashrc», «.bash_aliases» y «.profile» de la cuenta de usuario de mary se procesan exactamente como si el propietario de la cuenta de usuario de mary hubiera iniciado sesión.

- El símbolo del sistema cambia para reflejar que se trata de una sesión para la cuenta de usuario

mary. - El

pwdcomando vuelve a mostrar que ahora se encuentra enmary'sel directorio de inicio . whoaminos dice que está utilizando una cuenta de usuariomary.- Los archivos del directorio pertenecen a la

marycuenta de usuario. - El

exitcomando lo regresa a su sesión de cuenta de usuario normal .

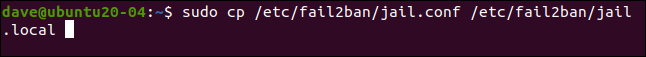

Editando el archivo sudoers

Para agregar usuarios a la lista de personas que pueden usar sudo, debe editar el sudoersarchivo. Es de vital importancia que solo lo haga utilizando el visudocomando. El visudocomando evita que varias personas intenten editar el archivo sudoers a la vez. También realiza la verificación de sintaxis y el análisis del contenido del archivo a medida que los guarda.

Si sus ediciones no pasan las pruebas, el archivo no se guarda a ciegas. Tienes opciones. Puede cancelar y abandonar los cambios, volver atrás y editar los cambios nuevamente o forzar que se guarden las ediciones incorrectas. La última opción es una muy mala idea. No caigas en la tentación de hacer eso. Puede encontrarse en una situación en la que a todos se les bloquea accidentalmente el uso sudo.

Aunque comienzas el proceso de edición con el visudocomando, visudono es un editor. Llama a uno de sus editores existentes para que realice las ediciones del archivo. En Manjaro y Ubuntu, el visudocomando lanzó el editor simple nano . En Fedora, visudopuesto en marcha el más capable- pero menos intuitiva – vim.

Si prefiere usarlo nanoen Fedora, puede hacerlo fácilmente. Primero, instale nano:

sudo dnf instalar nano

Y luego visudotuvo que ser invocado con este comando:

sudo EDITOR = nano visudo

Parece un buen candidato para un alias . El nanoeditor se abre con el archivo sudoers cargado en él.

Agregar usuarios al grupo sudo

Úselo visudopara abrir el archivo sudoers. Utilice este comando o el descrito anteriormente para especificar el editor de su elección:

sudo visudo

Desplácese por el archivo sudoers hasta que vea la definición de la %sudoentrada.

El signo de porcentaje indica que se trata de una definición de grupo y no de una definición de usuario. En algunas distribuciones, la %sudolínea tiene un hash #al principio de la línea. Esto hace que la línea sea un comentario. Si este es el caso, elimine el hash y guarde el archivo.

La %sudolínea se divide así:

- % sudo : el nombre del grupo.

- ALL = : esta regla se aplica a todos los hosts de esta red.

- (TODOS: TODOS) : los miembros de este grupo pueden ejecutar comandos como todos los usuarios y todos los grupos.

- Todos : los miembros de este grupo pueden ejecutar todos los comandos.

Para reformularlo un poco, los miembros de este grupo pueden ejecutar cualquier comando, como cualquier usuario o grupo, en esta computadora o en cualquier otro host de esta red. Entonces, una forma simple de otorgarle a alguien privilegios de root y la capacidad de usarlo sudoes agregarlo al sudogrupo.

Tenemos dos usuarios, Tom y Mary, con cuentas de usuario tomy maryrespectivamente. Agregaremos una cuenta de usuario tomal sudogrupo con el usermodcomando. La -Gopción (grupos) especifica el grupo al que vamos a agregar la tomcuenta. La -aopción (agregar) agrega este grupo a la lista de grupos en los que tomya se encuentra la cuenta de usuario . Sin esta opción, la cuenta de usuario tomse colocaría en el nuevo grupo pero se eliminaría de cualquier otro grupo.

sudo usermod -a -G sudo tom

Veamos en qué grupos está Mary:

grupos

La cuenta de usuario maryestá solo en el mary grupo.

Comprobemos con Tom:

grupos

La tomcuenta de usuario, y por lo tanto, Tom, está en los grupos tomy sudo.

Intentemos que Mary haga algo que requiera sudoprivilegios.

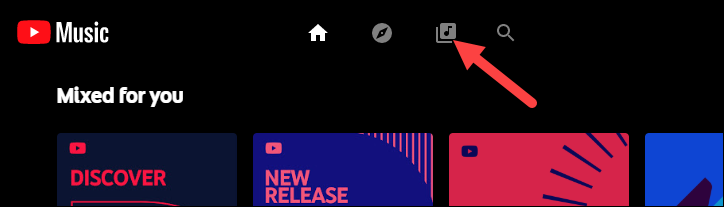

sudo menos / etc / shadow

Mary no puede mirar dentro del archivo restringido «/ etc / shadow». Recibe una leve reprimenda por intentar consumir sudosin permiso. Veamos cómo le va a Tom:

sudo menos / etc / shadow

Tan pronto como Tom ingresa su contraseña, se le muestra el archivo / etc / shadow.

Con solo agregarlo al sudogrupo, ha sido elevado a las filas de élite de aquellos que pueden usar sudo. Completamente sin restricciones.

Otorgar a los usuarios derechos de sudo restringidos

A Tom se le han otorgado todos los sudoderechos. Él puede hacer cualquier cosa que, rooto cualquier otra persona del sudogrupo, pueda hacer. Eso podría otorgarle más poder del que estás feliz de entregar. A veces existe el requisito de que un usuario realice una función que requiera rootprivilegios, pero no existe un caso justificable para que tenga sudoacceso completo . Puede lograr ese equilibrio agregándolos al archivo sudoers y enumerando los comandos que pueden usar.

Conozcamos a Harry, dueño de la cuenta de usuario harry. No está en el sudogrupo y no tiene sudoprivilegios.

grupos

Es útil que Harry pueda instalar software, pero no queremos que tenga todos los sudoderechos. Está bien, no hay problema. vamos a encender visudo:

sudo visudo

Desplácese hacia abajo por el archivo hasta que pase las definiciones de grupo. Vamos a agregar una línea para Harry. Debido a que esta es una definición de usuario y no una definición de grupo, no necesitamos comenzar la línea con un signo de porcentaje.

La entrada para la cuenta de usuario harry es:

harry TODOS = / usr / bin / apt-get

Tenga en cuenta que hay una pestaña entre «Harry» y «TODOS =».

Esto dice que la cuenta de usuario harrypuede usar los comandos enumerados en todos los hosts conectados a esta red. Hay un comando en la lista, que es «/ usr / bin / apt-get». Podemos otorgarle acceso a Harry a más de un comando agregándolos a la lista de comandos, separados por comas.

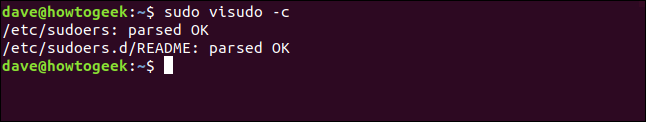

Agregue la línea al archivo sudoers y guarde el archivo. Si desea volver a verificar que la línea sea sintácticamente correcta, podemos solicitar visudoescanear el archivo y verificar la sintaxis por nosotros, usando la -copción (solo verificar):

sudo visudo -c

Los controles se llevan a cabo e visudoinforma que todo está bien. Harry ahora debería poder utilizarlo apt-get para instalar software, pero debería rechazarse si intenta utilizar cualquier otro comando que lo requiera sudo.

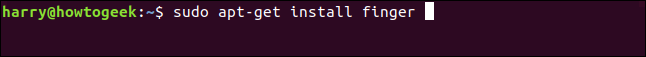

sudo apt-get install finger

Se sudole han otorgado los derechos apropiados a Harry y puede instalar el software.

¿Qué sucede si Harry intenta usar un comando diferente que requiere sudo?

sudo apagar ahora

Harry no puede ejecutar el comando. Le hemos otorgado con éxito acceso específico y restringido. Puede usar el comando designado y nada más.

Uso de alias de usuario de sudoers

Si queremos darle a Mary los mismos privilegios, podríamos agregar una línea en el archivo sudoers para la cuenta de usuario maryexactamente de la misma manera que hicimos con Harry. Otra forma más ordenada de lograr lo mismo es usar un archivo User_Alias.

en el archivo sudoers, a User_Aliascontiene una lista de nombres de cuentas de usuario. El nombre del User_Aliasse puede usar en una definición para representar todas esas cuentas de usuario. Si desea cambiar los privilegios de esas cuentas de usuario, solo tiene una línea para editar.

Vamos a crear User_Aliasy usarlo en nuestro archivo sudoers.

sudo visudo

Desplácese hacia abajo en el archivo hasta llegar a la línea de especificación User_Alias.

Agregue el User_Aliasescribiendo:

User_Alias INSTALADORES = harry, mary

Cada elemento está separado por un espacio, no por una pestaña. La lógica se descompone como:

- User_Alias : Esto le dice

visudoque será unUser_Alias. - INSTALADORES : Este es un nombre arbitrario para este alias.

- = harry, mary : la lista de usuarios que se incluirán en este alias.

Ahora editaremos la línea que agregamos anteriormente para la cuenta de usuario harry:

harry TODOS = / usr / bin / apt-get

Cámbielo para que diga:

INSTALADORES TODOS = / usr / bin / apt-get

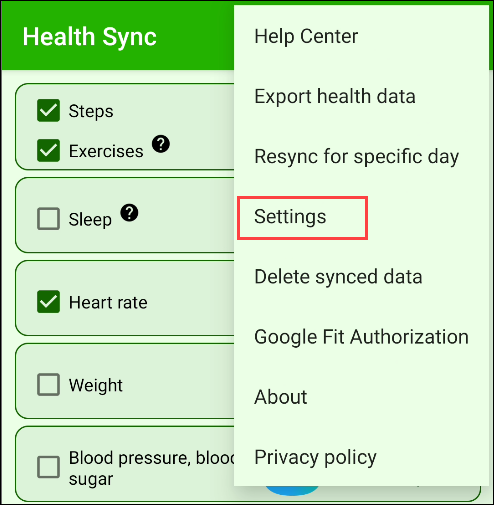

Esto dice que todas las cuentas de usuario contenidas en la definición de «INSTALADORES» User_Alias pueden ejecutar el apt-getcomando. Podemos probar esto con Mary, quien ahora debería poder instalar software.

sudo apt-get install colordiff

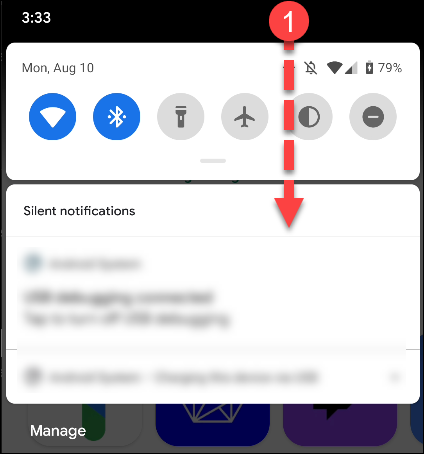

![]()

Mary puede instalar el software porque está en los “INSTALADORES” User_Aliasy User_Aliasse le han otorgado esos derechos.

Tres trucos rápidos de sudo

Cuando olvide agregar sudoa un comando, escriba

sudo !!

Y el último comando se repetirá y se sudoagregará al inicio de la línea.

Una vez que haya usado sudoy autenticado su contraseña, no tendrá que usar su contraseña con más sudocomandos durante 15 minutos. Si desea que se olvide su autenticación de inmediato, utilice:

sudo -k

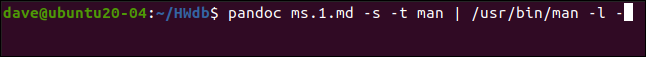

¿Alguna vez se preguntó dónde puede ver los intentos de sudocomando fallidos? Van al archivo “/var/log/auth.log”. Puedes verlo con:

menos /var/log/auth.log

Podemos ver la entrada de la cuenta de usuario mary que inició sesión en TTY pts / 1 cuando intentó ejecutar el shutdowncomando como usuario «root».

Con gran poder …

… viene la capacidad de delegar partes de él a otros. Ahora sabe cómo capacitar a otros usuarios de forma selectiva.