Tabla de contenidos

¿Quiere cifrar archivos importantes, pero no todo el disco duro de su sistema Linux? Si es así, te recomendamos gocryptfs. Obtendrá un directorio que, esencialmente, encripta y desencripta todo lo que almacena.

gocryptfs ofrece protección contra violaciones de datos

La privacidad es una gran noticia. Apenas pasa una semana sin que se anuncie una brecha en una organización u otra. Las empresas informan sobre incidentes recientes o revelan infracciones que ocurrieron hace algún tiempo. En ambos casos, es una mala noticia para aquellos cuyos datos han sido expuestos.

Debido a que millones de personas usan servicios como Dropbox , Google Drive y Microsoft OneDrive , un flujo de datos aparentemente interminable se envía a la nube todos los días. Si almacena algunos (o todos) sus datos en la nube, ¿qué puede hacer para proteger la información clasificada y los documentos privados en caso de que se produzca una infracción?

Las violaciones de datos vienen en todas las formas y tamaños, por supuesto, y no se limitan a la nube. Un dispositivo de memoria extraíble o una computadora portátil robada es solo una filtración de datos a menor escala. Pero la escala no es el factor crítico. Si los datos son sensibles o confidenciales, que alguien más los tenga podría ser desastroso.

Una solución es cifrar sus documentos. Tradicionalmente, esto se hace encriptando su disco duro en su totalidad. Esto es seguro, pero también ralentiza ligeramente su computadora. Además, si sufre una falla catastrófica, puede complicar el proceso de restauración de su sistema a partir de copias de seguridad.

El gocryptfssistema le permite cifrar solo los directorios que necesitan protección y evitar la sobrecarga de cifrado y descifrado en todo el sistema. Es rápido, ligero y fácil de usar. También es fácil mover directorios cifrados a otras computadoras. Siempre que tenga la contraseña para acceder a esos datos, no dejará rastro de sus archivos en la otra computadora.

El gocryptfssistema está construido como un sistema de archivos cifrado y liviano. También se puede montar con cuentas regulares que no sean root porque usa el paquete Filesystem in Userspace (FUSE). Esto actúa como un puente entre gocryptfslas rutinas del sistema de archivos del kernel a las que necesita acceder.

Instalación de gocryptfs

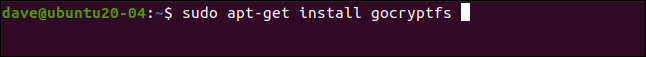

Para instalar gocryptfsen ubuntu, escriba este comando:

sudo apt-get install gocryptfs

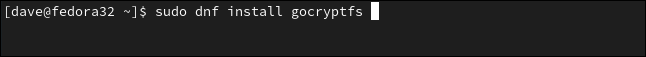

Para instalarlo en Fedora escriba:

sudo dnf instalar gocryptfs

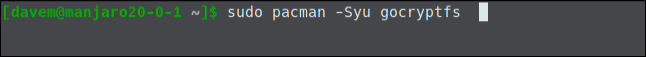

En Manjaro, el comando es:

sudo pacman -Syu gocryptfs

Creación de un directorio cifrado

Parte de la gloria de gocryptfses lo simple que es de usar. Los principios son:

- Cree un directorio que contenga los archivos y subdirectorios que está protegiendo.

- Úselo

gocryptrfspara inicializar ese directorio. - Cree un directorio vacío como punto de montaje y luego monte el directorio cifrado en él.

- En el punto de montaje, puede ver y usar los archivos descifrados y crear otros nuevos.

- Desmonte la carpeta cifrada cuando haya terminado.

Vamos a crear un directorio llamado «bóveda» para contener los datos cifrados. Para hacerlo, escribimos lo siguiente:

bóveda mkdir

Necesitamos inicializar nuestro nuevo directorio. Este paso crea el gocryptfssistema de archivos dentro del directorio:

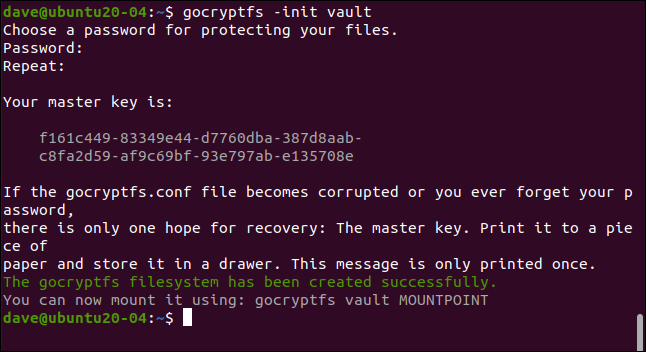

gocryptfs -init vault

Escriba una contraseña cuando se le solicite; lo escribirás dos veces para asegurarte de que sea correcto. Elija uno fuerte: tres palabras no relacionadas que incluyan puntuación, dígitos o símbolos es una buena plantilla.

Su clave maestra se genera y se muestra. Copie y guárdelo en un lugar seguro y privado. En nuestro ejemplo, estamos creando un gocryptfs directorio en una máquina de investigación que se borra después de que se escribe cada artículo.

Como es necesario para un ejemplo, puede ver la clave maestra para este directorio. Definitivamente querrás ser mucho más reservado con los tuyos. Si alguien obtiene su clave maestra, puede acceder a todos sus datos cifrados.

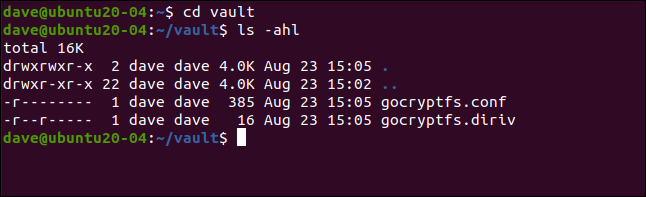

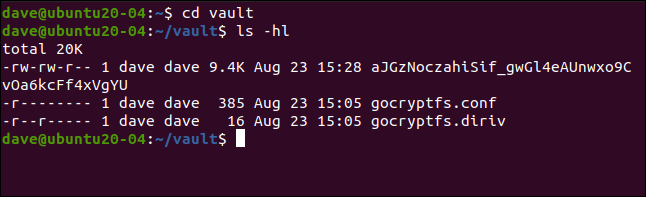

Si cambia al nuevo directorio, verá que se han creado dos archivos. Escriba lo siguiente:

bóveda de cd

ls -ahl

“Gocryptfs.diriv” es un archivo binario corto, mientras que “gocryptfs.conf” contiene configuraciones e información que debe mantener a salvo.

Si carga sus datos cifrados en la nube o realiza una copia de seguridad en un medio pequeño y transportable, no incluya este archivo. Sin embargo, si realiza una copia de seguridad en un medio local que permanece bajo su control, puede incluir este archivo.

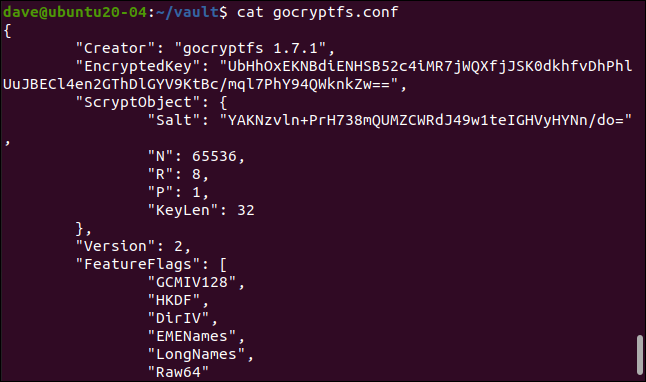

Con suficiente tiempo y esfuerzo, podría ser posible extraer su contraseña de las entradas de «clave cifrada» y «salt», como se muestra a continuación:

cat gocryptfs.conf

Montaje del directorio cifrado

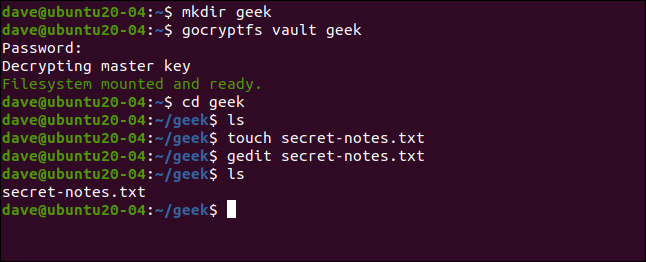

El directorio cifrado se monta en un punto de montaje, que es simplemente un directorio vacío. Vamos a crear uno llamado «geek»:

mkdir friki

Ahora podemos montar el directorio cifrado en el punto de montaje. Estrictamente hablando, lo que realmente está montado es el gocryptfssistema de archivos dentro del directorio cifrado. Se nos solicita la contraseña:

geek de la bóveda de gocryptfs

Cuando se monta el directorio cifrado, podemos usar el directorio del punto de montaje de la misma manera que lo haríamos con cualquier otro. Todo lo que editamos y creamos en este directorio se escribe en el directorio cifrado montado.

Podemos crear un archivo de texto simple, como el siguiente:

toque notas-secretas.txt

Podemos editarlo, agregarle contenido y luego guardar el archivo:

gedit notas secretas.txt

Nuestro nuevo archivo ha sido creado:

ls

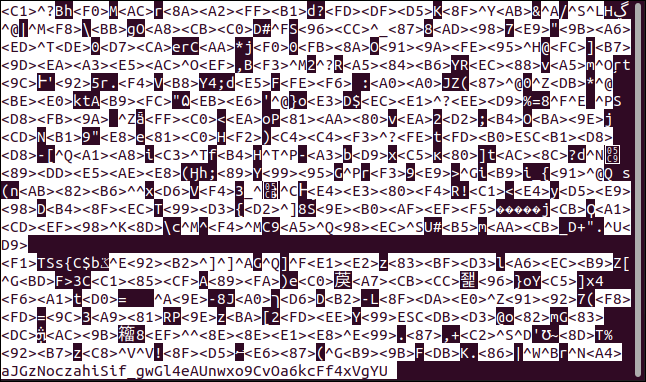

Si cambiamos a nuestro directorio cifrado, como se muestra a continuación, vemos que se ha creado un nuevo archivo con un nombre cifrado. Ni siquiera puede saber qué tipo de archivo es por el nombre:

bóveda de cd

ls -hl

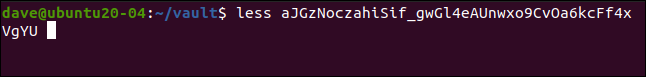

Si intentamos ver el contenido del archivo cifrado, podemos ver que está realmente codificado:

menos aJGzNoczahiSif_gwGl4eAUnwxo9CvOa6kcFf4xVgYU

Nuestro archivo de texto simple, que se muestra a continuación, es ahora cualquier cosa menos fácil de descifrar.

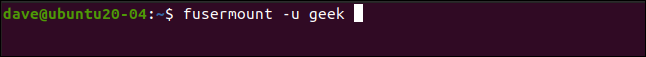

Desmontaje del directorio cifrado

Cuando haya terminado con su directorio cifrado, puede desmontarlo con el fusermountcomando . Como parte del paquete FUSE, el siguiente comando desmonta el gocryptfssistema de archivos dentro del directorio cifrado desde el punto de montaje:

fusermount -u geek

Si escribe lo siguiente para verificar su directorio de punto de montaje, verá que todavía está vacío:

ls

Todo lo que hizo se almacena de forma segura en el directorio cifrado.

Simple y seguro

Los sistemas simples tienen la ventaja de ser usados con más frecuencia, mientras que los procesos más complicados tienden a quedar en el camino. Usar gocryptfs no solo es simple, también es seguro. La simplicidad sin seguridad no valdría la pena.

Puede crear tantos directorios cifrados como necesite o solo uno para almacenar todos sus datos confidenciales. Es posible que también desee crear algunos alias para montar y desmontar su sistema de archivos cifrado y simplificar aún más el proceso.